全球知名電信運營商T-Mobile再次披露一起大規(guī)模數(shù)據(jù)泄露事件,影響范圍高達5460萬用戶。這一事件不僅引發(fā)了用戶對個人隱私安全的深切憂慮,也為整個網(wǎng)絡(luò)與信息安全軟件開發(fā)行業(yè)敲響了警鐘。此次泄露事件的具體細節(jié)、潛在影響以及從中汲取的經(jīng)驗教訓,值得我們深入探討。

一、漏洞事件概述

據(jù)報道,T-Mobile此次漏洞主要暴露了用戶的個人信息,包括姓名、聯(lián)系方式、出生日期以及部分賬戶識別碼等敏感數(shù)據(jù)。盡管T-Mobile聲稱金融信息如信用卡號等未受影響,但如此龐大的數(shù)據(jù)量落入潛在攻擊者手中,仍可能被用于精準釣魚、身份盜竊或其他形式的網(wǎng)絡(luò)犯罪。這已是T-Mobile近年來遭遇的多起安全事件之一,凸顯了其在安全防護體系上存在的持續(xù)性問題。

二、漏洞根源分析:軟件開發(fā)環(huán)節(jié)的疏失

從網(wǎng)絡(luò)與信息安全軟件開發(fā)的角度審視,此類大規(guī)模漏洞的根源往往可以追溯到以下幾個關(guān)鍵環(huán)節(jié):

- 代碼缺陷與安全測試不足:軟件開發(fā)過程中,若未嚴格遵循安全編碼規(guī)范,或安全測試(如滲透測試、代碼審計)覆蓋不全,極易遺留可被利用的漏洞。

- 第三方組件風險:現(xiàn)代軟件大量依賴開源庫和第三方組件,這些組件若存在已知漏洞而未及時更新,便會將風險引入整個系統(tǒng)。

- 配置錯誤與權(quán)限管理不當:服務(wù)器、數(shù)據(jù)庫或API接口的錯誤配置,以及過于寬松的訪問權(quán)限控制,常為數(shù)據(jù)泄露打開方便之門。

- 安全意識與響應(yīng)滯后:開發(fā)團隊與運維人員的安全意識薄弱,對威脅情報響應(yīng)遲緩,未能及時發(fā)現(xiàn)并修補已暴露的漏洞。

三、對信息安全軟件開發(fā)的深刻啟示

T-Mobile事件為所有從事網(wǎng)絡(luò)與信息安全軟件開發(fā)的企業(yè)和團隊提供了重要啟示:

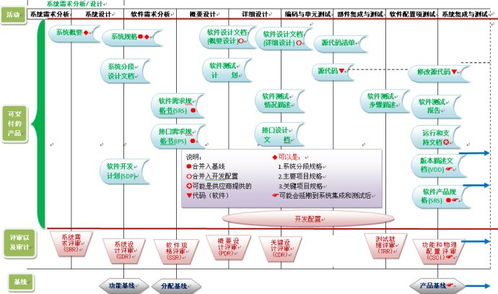

- 踐行“安全左移”原則:將安全考量嵌入軟件開發(fā)生命周期的最早期階段,而非事后補救。這要求從需求分析、架構(gòu)設(shè)計到編碼實現(xiàn),每一步都進行安全評估。

- 強化持續(xù)監(jiān)控與威脅檢測:部署先進的安全信息和事件管理(SIEM)系統(tǒng)、入侵檢測系統(tǒng)(IDS)以及用戶實體行為分析(UEBA)工具,實現(xiàn)7x24小時不間斷監(jiān)控,以便快速識別異常活動。

- 貫徹最小權(quán)限原則與零信任架構(gòu):確保所有系統(tǒng)、應(yīng)用和用戶僅擁有完成其任務(wù)所必需的最小權(quán)限。逐步采納零信任模型,永不默認信任內(nèi)外網(wǎng)的任何訪問請求。

- 建立健壯的漏洞管理與應(yīng)急響應(yīng)機制:制定清晰的漏洞披露與修補流程,定期進行安全演練。一旦發(fā)生事件,能迅速啟動應(yīng)急響應(yīng)計劃,遏制影響并通知受影響用戶。

- 投資于開發(fā)者安全培訓:持續(xù)對軟件開發(fā)人員進行安全編碼、安全設(shè)計模式的培訓,提升整個團隊的安全素養(yǎng),使其成為安全防線的第一道關(guān)卡。

四、

T-Mobile影響5460萬人的漏洞事件是一面鏡子,映照出在數(shù)字化時代,任何企業(yè)都無法在信息安全面前掉以輕心。對于網(wǎng)絡(luò)與信息安全軟件開發(fā)而言,這不僅是技術(shù)挑戰(zhàn),更是文化和管理上的考驗。構(gòu)建真正安全、可信的軟件產(chǎn)品與服務(wù),需要將安全思維融入血脈,通過持續(xù)的技術(shù)創(chuàng)新、嚴格的流程管控和深入的安全文化建設(shè),方能在日益嚴峻的網(wǎng)絡(luò)威脅環(huán)境中筑牢防線,守護億萬用戶的數(shù)據(jù)與隱私。